这篇文章主要围绕虚拟化–虚拟化一个非常遗留的应用程序和虚拟化百度百科展开,旨在为您提供一份详细的参考资料。我们将全面介绍虚拟化–虚拟化一个非常遗留的应用程序的优缺点,解答虚拟化百度百科的相关问题,同时

这篇文章主要围绕虚拟化 – 虚拟化一个非常遗留的应用程序和虚拟化百度百科展开,旨在为您提供一份详细的参考资料。我们将全面介绍虚拟化 – 虚拟化一个非常遗留的应用程序的优缺点,解答虚拟化百度百科的相关问题,同时也会为您带来(13)虚拟化技术之服务器虚拟化、28.1 了解虚拟化 28.2 常见虚拟化软件 28.3 虚拟化架构、APP加密,ios代码混淆工具,虚拟化技术 适用于移动应用程序的虚拟化加密软件、CentOS 7 下 KVM 支持虚拟化 / 嵌套虚拟化配置的实用方法。

本文目录一览:- 虚拟化 – 虚拟化一个非常遗留的应用程序(虚拟化百度百科)

- (13)虚拟化技术之服务器虚拟化

- 28.1 了解虚拟化 28.2 常见虚拟化软件 28.3 虚拟化架构

- APP加密,ios代码混淆工具,虚拟化技术 适用于移动应用程序的虚拟化加密软件

- CentOS 7 下 KVM 支持虚拟化 / 嵌套虚拟化配置

虚拟化 – 虚拟化一个非常遗留的应用程序(虚拟化百度百科)

我需要虚拟化这个应用程序,因为他们既不想要也没有钱购买更现代的解决方案.

虚拟化机器非常简单.但是,此应用程序会喷出HP PCL代码进行打印,并且仅适用于HP Laserjets.

为了使系统工作,我需要能够打印到非PCL打印机(即三星激光打印机),并可能打印到PDF.

关于如何做到这一点的任何想法都非常感谢,因为这真的是一个工作的阻碍.是否有某种垫片可用或者我在错误的树上吠叫?

我从遗留应用程序处理仓储/生产无人值守打印.我必须验证打印解决方案,因此您需要支持有限数量的设备才有意义.

对于PDF问题,在过去,我需要使用commercial PCL-to-PDF add-on.使用Linux,我们已经能够使用开源软件来处理这个问题.

(13)虚拟化技术之服务器虚拟化

1.服务器虚拟化的层次

服务器虚拟化分为寄居虚拟化和裸机虚拟化两种

(1)寄居虚拟化的层次:

28.1 了解虚拟化 28.2 常见虚拟化软件 28.3 虚拟化架构

28.1 了解虚拟化

28.2 常见虚拟化软件

28.3 虚拟化架构

28.1 了解虚拟化

比如一台硬件很高的服务器,为了让这个硬件资源充分发挥性能。就可以在这台机器上安装很多个虚拟机出来,本来就一台计算机,那我们可以模拟出来 20 台逻辑计算机,就好比我们就有了 20 个服务器。每一台服务器运行不同的程序,就可以做很多事情。为企业节省了很多资源(机架空间、电量等等)

1.VMware Workstation 就是虚拟化

2. 虚拟化简单讲,就是把一台物理计算机虚拟成多台逻辑计算机,每个逻辑计算机里面可以运行不同的操作系统,相互不受影响,这样就可以充分利用硬件资源

#目的是充分利用硬件资源

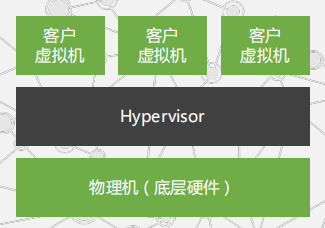

3. 关键词 Hypervisor (VMM) 虚拟机管理器

#hypervisor 是用来管理逻辑计算机的。也就是说没有 hypervisor,虚拟化是不成立的

4. 虚拟化技术分为全虚拟化和半虚拟化

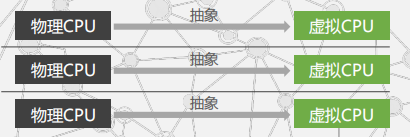

5. 早期的 CPU 硬件不支持虚拟化,虚拟机上的操作系统(guestos)要想使用 cpu 资源,需要通过 VMM 来翻译指令,这个过程比较耗费资源,这种虚拟化技术叫做全虚拟化(VMware Workstation)

#就像我们在虚拟机上装了 vmwaer,然后虚拟出来一个 linux,就是虚拟机上的操作系统(就叫 guestos)。而 guestos 想要 cpu 的资源,需要通过 vmm 来翻译指令。因为 guestos 不能直接与电脑的 CPU 打交道(语言不相通)。所以要 guestos 来去翻译指令,这种就是全虚拟化(像 vmware)

6. 半虚拟化技术通过修改 guestos 内核,让 guestos 可以直接使用 CPU 资源,而不需要翻译指令了,从而节省了资源,但修改内核比较鸡肋(XEN)

#比如我们每安装一个系统,还要定制内核,就很麻烦

7. 后续 cpu 厂商直接支持虚拟化,不需要通过 VMM 翻译指令了,无所谓半虚拟化和全虚拟化

#比如我们现在使用的 vmware 就不需要修改什么内核了或翻译指令了

8. 参考 http://www.cnblogs.com/xusongwei/archive/2012/07/30/2615592.html

http://itoedr.lofter.com/post/1472ba_69c62fa

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

28.2 常见虚拟化软件

VMware 系列 #所有的软件都是收费的

VMware workstation、VMware vsphere(VMware esxi)、VMware Fusion(Mac)

#VMware workstation 适合在单台计算机上安装

VMware vsphere(VMware esxi)当计算机比较多,规模比较大的时候使用。图形化操作。更方便的克隆、迁移

VMware Fusion(Mac) 使用在 mac(如苹果电脑)上的

Xen 开源 半虚拟化

XenServer 商业,厂商 Ctirx,基于 Xen 的

KVM 开源 基于 linux 内核模块

#相当于是 linux 内核的一个模块,不会更改 linux 内核

Hyper-V 商业,厂商微软

Openvz 开源 基于 linux 虚拟机和宿主机共用一个内核

#优势是可以开很多个虚拟机出来。劣势是稳定性差了点。多用于早期的 vpm 供应商

VirtualBox 开源 Sun 公司开发 Oracle 收购 Sun

#和 vmware 类似

http://developer.huawei.com/ict/forum/thread-23385-1-1.html

~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~

28.3 虚拟化架构

参考 http://developer.huawei.com/ict/forum/thread-23385-1-1.html

第一种类型,就是我直接拿一张 vmware 的光盘,去安装。省略了安装 windows 系统那一步。安装之后做虚拟化,比如虚拟化一个 linux 安装 centos,或虚拟化 windows 安装 windows2003

第二种类型,就是我们现在正常

APP加密,ios代码混淆工具,虚拟化技术 适用于移动应用程序的虚拟化加密软件

概述:

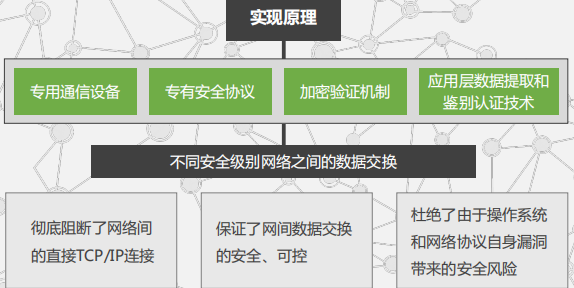

KiwiVM是用于移动应用程序的虚拟化加密软件。

它基于Clang编译器扩展,并且在编译项目时虚拟化指定的函数。借助自定义CPU指令的功能,一旦对代码进行加密并且从未解密,攻击者将无法恢复代码并分析核心业务逻辑。帮助公司为通信,支付,算法和核心技术定制加密,以避免由于安全问题而造成的财务损失。

特点与优势:

深度加密:自定义CPU指令,加密的代码不会被解密。

功能虚拟化:针对iOS项目的代码功能的虚拟化保护

完整架构:支持所有cpu架构,例如armv7,armv7s,arm64等。

兼容性:基于LLVM的IR代码的实现没有兼容性问题

文献资料:

您可以在几维安全上找到KiwiVM文档、ios代码混淆效果参考文档。

项目类型:

安卓NDK项目[SO动态库、静态库]

支持iOS项目[APP、动态库、静态库]

虚拟化效果分析:

1.代码虚拟化

在编译阶段以C、C++源文件的代码块为单位进行虚拟化,运行在受保护的虚机中,可防止IDA Pro等逆向工具的静态分析。

在IDA Pro中反编译未加密的函数

在IDA Pro中反编译已加密的函数,原始代码逻辑已被加密隐藏

2、字符串加密

对敏感字符串数据进行加密保护,避免攻击者通过关键词搜索来定位关键代码,增加逆向难度

在IDA Pro中查看未加密的字符串

在IDA Pro中查看已加密的字符串

说明:

目前提供的KiwiVM源码虚拟化产品支持iOS、Android、Linux等多个平台。

依靠团队的技术优势,KiwiSec专注于移动安全领域的下一代技术和产品开发。最初的KiwiVM虚拟机产品经过8年的编译器安全技术积累和3年的不断研究与开发,已完全解决了传统技术固有的保护弱,兼容性差等问题,例如强化和模糊化,为用户提供了便利,有效的安全解决方案。

CentOS 7 下 KVM 支持虚拟化 / 嵌套虚拟化配置

开启虚拟化:

cat << EOF > /etc/modprobe.d/kvm-nested.conf

options kvm-intel nested=1

options kvm-intel enable_shadow_vmcs=1

options kvm-intel enable_apicv=1

options kvm-intel ept=1

EOF重新加载 KVM 内核,注意先关闭所有虚拟机:

modprobe -r kvm_intel

modprobe -a kvm_intel如果不想热加载可以直接重启宿主机。

验证是否已经开启成功,成功后会输出 Y:

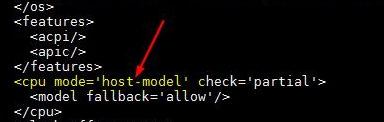

cat /sys/module/kvm_intel/parameters/nested修改 KVM 的 XML 文件 CPU 模式为 “host-modle” 或 “host-passthrough:

在 KVM 验证是否 CPU 支持虚拟化:

lscpu | grep vmx

参考:

http://blog.51cto.com/lidaxia/1911051

https://blog.csdn.net/Linuxprobe18/article/details/78944974

http://blog.51cto.com/zhaijunming5/1713422

我们今天的关于虚拟化 – 虚拟化一个非常遗留的应用程序和虚拟化百度百科的分享已经告一段落,感谢您的关注,如果您想了解更多关于(13)虚拟化技术之服务器虚拟化、28.1 了解虚拟化 28.2 常见虚拟化软件 28.3 虚拟化架构、APP加密,ios代码混淆工具,虚拟化技术 适用于移动应用程序的虚拟化加密软件、CentOS 7 下 KVM 支持虚拟化 / 嵌套虚拟化配置的相关信息,请在本站查询。

本文标签: